كيفية حماية البيانات الشخصية على الإنترنت

تكنولوجيا / / December 19, 2019

المهاجمون كل يوم سرقة المعلومات الشخصية من المشاهير والمستخدمين العاديين. حسابات مؤخرا مرشح الرئاسة الامريكية هيلاري كلينتون التي تم الاستيلاء عليها، نائب وزير الطاقة الروسي انطون Inyutsyna، الصحافي ديمتري كيسليوف.

كثير من الناس يعتقدون أن المجرمين البيانات ليست مهتمة، ولكن أثبتت التجربة أن الشهرة لا يؤثر على الرغبة المجرمين للقبض على المعلومات الشخصية لأشخاص آخرين، والاستفادة منها. لقد قمنا بمراجعة معظم السيناريوهات الشعبية التي بياناتك للخطر، واقول لكم ما يجب القيام به للحفاظ على معلوماتك الشخصية سرية.

حيث يترقب خطر؟

البريد الإلكتروني

البريد الإلكتروني هو أكثر من علبة بريد فقط. استخدامه للتسجيل في معظم المواقع والخدمات، وبالتالي الوصول إلى البريد، وسوف المهاجمين تكون قادرة على اختراق حساباتك الأخرى.

لم يتم إلغاؤها والتهديد من المراسلات السرية المخزنة في الوثيقة. إذا كان مربع العمل، ويمكن الحصول على المعلومات السرية للشركات للقراصنة. ومن ثم البريد الإلكتروني التي تم الاستيلاء عليها ليست مجرد مشكلتك - من شأنه أن يهدد سلامة جميع المراسلات مع الشركة.

حسابات في خدمات الألعاب

الملايين من الناس تلعب عالم الدبابات، DOTA 2، كاونتر سترايك: الهجومية العالمي، أو كرة القدم، واستخدام المنشأ، البخار، أجهزة إكس بوكس لايف، شبكة بلاي ستيشن وغيرها من خدمات الألعاب عبر الإنترنت.

يحصل الأعضاء على تجربة لعبة، لعبة العملة، شراء أشياء من أجل المال الحقيقي للمعدات لعبة، الألعاب نفسها. هاك حساب اللعبة، المهاجمين سرقة شراء ألعاب مرخصة، لعبة المعدات والأدوات - والحصول على المال الحقيقي لهم.

الشبكات الاجتماعية ورسوله حظة

الشبكات الاجتماعية ورسوله حظة - أفضل التسهيلات لالمحتالين إذا كانوا يريدون الاستفادة تفاصيل حميمة من حياتك. علينا جميعا أن الهياكل العظمية في خزانة، ولكن هذا لا يعني أنه ينبغي على الملأ. إذا لم يكن لحماية حسابك بشكل صحيح، يمكن للمشكلة أن يحدث في أي وقت.

بالنسبة للعديد من المراسلات في الشبكات الاجتماعية والمرسلين محل البريد الإلكتروني - أنها مشاركة الصور والوثائق وغيرها من المعلومات السرية.

سرقة الرقمية للهاتف الذكي

جميع الهواتف الذكية الحديثة لديهم حسابات الأساسي: لدائرة الرقابة الداخلية أبل ID، لالروبوت - حساب Google. إذا الدخلاء الحصول عليها، ومعلومات قيمة عنك والهاتف الذكي الخاص بك سيكون في أيديهم.

في العام الماضي أصبح من المعروف قصة عن الحيل التي اكتسبت بطرق احتيالية الوصول إلى معرف أبل، ومنعت هاتف الضحية، وطالب المال لفتح. وهذا غالبا ما يحدث عند شراء الهواتف الذكية، وعند بائع عديمي الضمير تبيع لك، في الواقع، لبنة، والتي لا يمكن استخدامها دون إدخال كلمة المرور للحساب للخطر.

تطبيقات الجوال والألعاب

يتم تثبيت البرنامج من المتجر، في Google Play تسوق ويندوز، أو طلب الوصول إلى البيانات: جهات الاتصال الخاصة بك، geopozitsii، والتقويم، وبيانات الدفع. في كل مرة تقرأ بعناية ما طلبات المعلومات للوصول إلى التطبيق أو اللعبة. على سبيل المثال، ما لعبة اللغز تعرف موقعك وما تحتاج تحويل التقويم الخاص بك؟

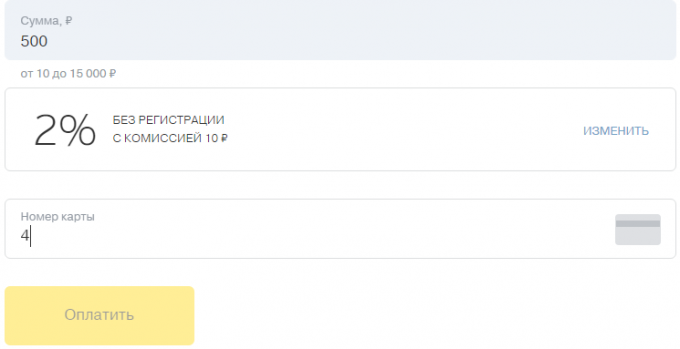

البيانات المصرفية

الذي يقوم بزيارة رسمية البطاقات المصرفية، ليس فقط في السوبر ماركت المعتاد: بطاقة الدفع فواتير الخدمات من خلال الخدمات المصرفية عبر الإنترنت والتسوق في المخازن على الانترنت، وذلك بمساعدة من الخريطة حجز تذاكر الجو والفنادق. ولكن التفكير في المكان الذي ترك التفاصيل الخاصة بك؟

غير آمنة واي فاي نقطة

واي فاي - السعادة للمسافر ومستقل. ولكن المهاجمين انعدام الأمن في نقطة مفتوحة، والمستخدم غافلين. بالمناسبة، يتم تحديد المتسللين ونقاط محمية بكلمة مرور. وبالفعل هناك خدعة: اتصال واي فاي، وعلى كل ما تقومون به على الشاشة وأدخل على لوحة المفاتيح، يرى المهاجم.

من المهم أن نفهم ما هي المعلومات والذي تثق به. ليست هناك مشكلة أن يعهد بريدهم الإلكتروني إلى Google. ولكن إذا كان الوصول إلى نفس البريد الإلكتروني يطلب تطبيق غير مألوف، وإعطاء هذا الوصول يشكل خطرا ليس فقط بسبب عدم وجود معلومات على السمعة الطيبة للخدمة. يمكن أن المهاجمين اقتحام التطبيق نفسه، وبالتالي الوصول إلى المعلومات دون الحاجة حتى لقضاء جوجل في الحساب الخاص بك.

كيفية حماية البيانات الخاصة بك؟

كما ترون، فإن مشكلة الأمن على شبكة الإنترنت أصبحت أكثر أهمية من أي وقت مضى. في كل مكان هناك خطر الوقوع في صيد السمك جرائم الإنترنت. سوف نتحدث عن الطرق الأساسية لحماية البيانات الشخصية، التي ينبغي بالتأكيد أن تمارس.

اثنين عامل التوثيق

الأصوات غير واضحة، ولكن في الواقع كل ما هو بسيط: وهو حماية مزدوجة، السطر الأول منها - الجمع المعتادة من اسم المستخدم و كلمة السر، وهذا هو ما تم تخزينه على الخادم، والثاني - وهو الأمر الذي لديه حق الوصول إلى فقط محددة المستخدم. تحدثنا عن خمس طرق اثنين عامل التوثيق، بما في ذلك كلمات السر SMS، الموثقون تطبيق والرموز الأجهزة.

وهناك مثال بسيط: قمت بإدخال المستخدم وكلمة السر من الخدمات المصرفية عبر الإنترنت بعد يأتي الهاتف خاص SMS رمز. هذا هو اثنين عامل التوثيق.

ويدعم اثنين عامل التوثيق من قبل جوجل، تفاحةومايكروسوفت والفيسبوك، «فكونتاكتي" دروببوإكس, برقية وغيرها. هذا هو تدبير ضروري لحماية البيانات، لذلك تأكد من تضمين حماية من مرحلتين في كل الحسابات. وإذا كان بعض النوع من الخدمة لا يعتمد عليه، وهذا هو سبب جدي لوقف استخدامه.

لما هو مناسب: حسابات البريد الإلكتروني في الشبكات الاجتماعية والرسائل الفورية، وحسابات مباريات لحساب الهواتف الذكية، البنك الإنترنت.

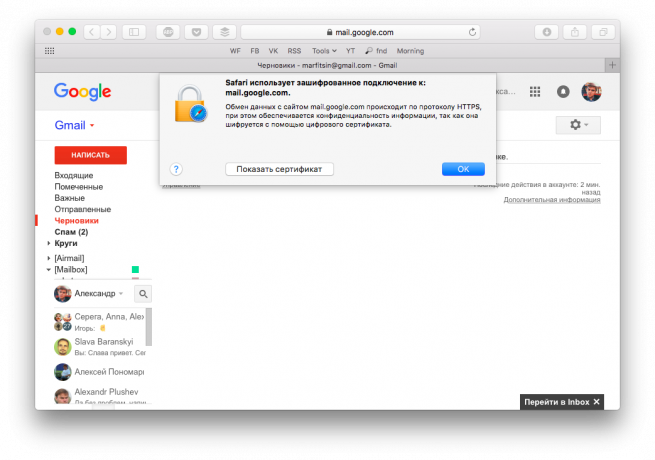

اتصال آمن

مرة أخرى في عام 2008، كتبنا أن الخدمات البريدية يجب استخدامه فقط مع اتصال آمن. بعد 8 سنوات، أصبحت هذه النصيحة فقط أكثر إلحاحا. صالح غالبية الشبكات الاجتماعية لتعلم العمل مع HTTPS البروتوكولات، كما انتقل الخدمات المصرفية والدفع عبر الإنترنت.

الشراء وغيرها من الإجراءات يحتمل أن تكون خطرة، نظرة على الرمز إلى يسار شريط العنوان. تأكد من أنك تعمل مع موقع عبر اتصال مشفرة.

إذا كنت لا تستطيع العمل مع اتصال آمن، يمكنك استخدام خدمات خاصة، مثل Disconnect.me. فإنه يعيد توجيه المستخدم إلى HTTPS-نسخة من الموقع.

تطبيق آخر بإعادة التوجيه تلقائيا إلى HTTPS الإصدار، - HTTPS في كل مكان. هناك ملحقات لمعظم المتصفحات الشعبية.

السعر: 0

المطور: المطور

السعر: مجانا

السعر: مجانا

لما هو مناسب: حسابات البريد الإلكتروني في الشبكات الاجتماعية والرسائل الفورية، وحسابات مباريات لحساب الهواتف الذكية، البنك الإنترنت.

مدراء كلمة المرور

"تعال مع كلمة مرور معقدة" - وهذا هو المشورة في كل مادة لحماية البيانات الشخصية. لكن من غير المرجح سوف يأتي مع كلمة مرور أكثر تعقيدا من كلمة المرور التي تم إنشاؤها بواسطة خدمات خاصة، وحتى الخروج، حيث سيتم تخزينه: في رأسه على قطعة من الورق؟

يمكنك أيضا تغيير كلمة المرور الخاصة بك في كثير من الأحيان، قد يقول. ولكن قبل بضعة أسابيع، وأوضح خبراء بريطانيون مقر الاتصالات الحكومية لماذا كثرة تغيير كلمة المرور يضر فقط أمن البيانات.

هناك مديري كلمة السر الخاصة التي تتخذ من الصداع في حد ذاته. أنها تولد كلمات سر معقدة، وتخزينها في قبو آمن وأنت لست بحاجة إلى أن نتذكر كلمة المرور إلى موقع معين - سيقوم التطبيق بديلا نفسها في الحقل المطلوب له. ومعظم الخدمات الشعبية: 1Password، لاست باس، Enpass.

لما هو مناسب: حسابات البريد الإلكتروني في الشبكات الاجتماعية والرسائل الفورية، وحسابات مباريات لحساب الهواتف الذكية، البنك الإنترنت.

شاشات الوصول إلى البيانات الخاصة بك

مستخدمي دائرة الرقابة الداخلية، وأكثر من ذلك مؤخرا، الروبوتيمكن إدارة التطبيقات الوصول إلى البيانات المختلفة. تأخذ من الوقت وقضاء التدقيق: الاختيار ما هي المعلومات التي لديه حق الوصول إلى التطبيقات المثبتة والألعاب. إذا كان أي من طلبات الحصول مشبوهة - إيقاف.

لما هو مناسب: تطبيقات الهاتف المحمول.

استخدام VPN، والعمل مع خدمة الواي فاي النقاط العامة

العمل في المقاهي وغيرها من الأماكن العامة مع خدمة الواي فاي، وخدمة من استخدام VPN. وسيتم توجيه حركة المرور إلى الخادم الخاصة بها، وكنت التخلي بالفعل "تنظيف"، التي لا يمكن تتبع المجرمين. تذكر أن وصول كلمة السر لا يضمن سلامة.

تحدثنا عن أفضل الخدمات VPN مجانا لمتصفح جوجل كروم. VPN في الآونة الأخيرة، وقد بنيت الشركة في متصفح أوبرا. لا تفوت، ودليل مفصل ومعظم الخدمات VPN شعبيةكان هذا احد الذي الخصوصية موقع الرجل.

لما هو مناسب: توسيع خدمة الواي فاي نقطة.

استنتاج

كما ترون، والبيانات الشخصية للخطر كل يوم. تلخيص لفترة وجيزة توصياتنا لحماية المعلومات الشخصية على شبكة الإنترنت.

- تشغيل مصادقة اثنين عامل في كافة المواقع والخدمات.

- العمل مع اتصال آمن، أو استخدام برنامج لتشفير حركة المرور.

- استخدام كلمة السر مدير. لا تغيير كلمة المرور الخاصة بك في كثير من الأحيان.

- ساعة كما يستخدم التطبيق المحمول البيانات الشخصية.

- استخدام VPN، مع خدمة الواي فاي نقطة مفتوحة.