JET-بنا

سيم بطاقة JET توفير جميع أنحاء العالم الاتصال الآمن وغير محدود.

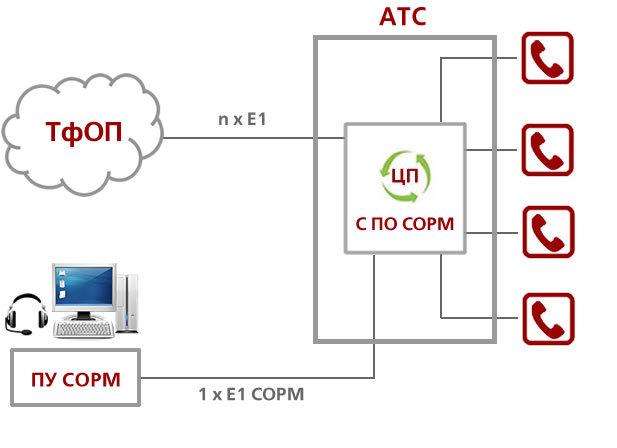

1. SORM - التنصت الرسمي

الطريقة الأكثر وضوحا - إلى التنصت الرسمي من قبل الحكومة.

في العديد من البلدان، يتعين على شركات الهاتف لتوفير الوصول إلى خطوط اعتراض قنوات الهاتف إلى السلطات المختصة. على سبيل المثال، في روسيا، في الممارسة العملية، وهذا يتم من الناحية الفنية من خلال SORM - نظام الأجهزة لتوفير وظائف عمليات البحث.

يجب تثبيت كل مشغل على PBX متكاملة الخاص بك وحدة SORM.

وإذا لم يتم تغيير المشغل في المعدات PBX لالتنصت الهواتف من جميع مستخدمي ترخيصها في روسيا يتم إلغاء ذلك. برامج مماثلة تعمل في مجموع التنصت كازاخستان وأوكرانيا والولايات المتحدة والمملكة المتحدة (برنامج تحديث اعتراض, تمبورا) وغيرها من البلدان.

فساد الموظفين العموميين والعاملين في الأجهزة الأمنية هو معروف. إذا كان لديهم الوصول إلى النظام في "وضع الله"، أن لقاء رسوم يمكنك أيضا الحصول عليه. كما هو الحال في جميع أنظمة الدولة، في SORM الروسي - فوضى كبيرة واللامبالاة الروسي نموذجي. معظم الفنيين لديها في الواقع جدا مؤهلات متدنيةالذي يسمح لك لربط بشكل غير قانوني إلى النظام دون علم أنفسهم الخدمات الخاصة.

شركات الاتصالات لا تملك السيطرة على متى والذين المشتركين الاستماع على خطوط SORM. المشغل لا تحقق ما إذا كان هناك عقوبة محددة محكمة التنصت المستخدم.

"يأخذ بعض الإجراءات الجنائية على التحقيق في جماعة إجرامية منظمة، الذي يسرد 10 غرف. عليك أن تستمع إلى شخص ليس لديه فيما يتعلق بهذا التحقيق. الانتهاء قبالة هذا الرقم ونقول أن لديك المعلومات في الوقت المناسب حول ما هو عدد واحد من قادة جماعة إجرامية "، - يقولون الناس في معرفة مع موقع "Agentura.ru".

وهكذا، من خلال SORM يمكنك الاستماع إلى أي شخص على "قانونية". هنا هو اتصال المحمية.

2. التنصت من قبل المشغل

مشغلي الخليوي عموما من دون أي مشاكل في عرض قائمة المكالمات وحركة التاريخ الهاتف المحمول الذي تم تسجيله في محطات مختلفة في المادية الموقع. للحصول على تسجيل المكالمات، مثل المخابرات، يحتاج مشغل للاتصال نظام SORM.

في القوانين الروسية الجديدة ملزمة للمشغلين الاحتفاظ بسجل لجميع أفراد المحادثات من ستة أشهر إلى ثلاث سنوات (المدى المحدد هو توافق الآن). يأخذ القانون حيز التنفيذ في عام 2018.

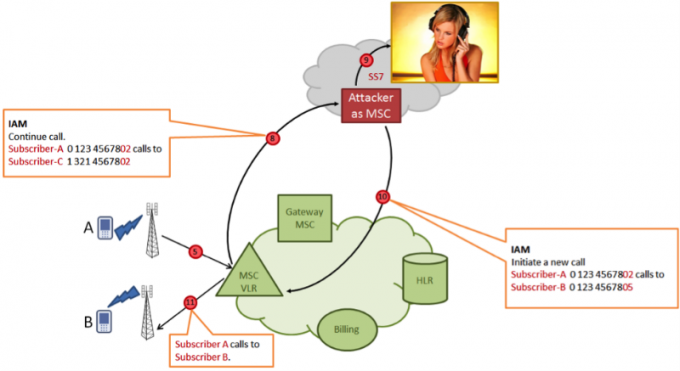

3. اتصال SS7 شبكة الإشارات

مع العلم أن عدد الضحايا قد الاستماع إلى الهاتف، متصلا بشبكة عبر مشغل الشبكة بروتوكول الضعف مما يشير الى SS7 (نظام اشارة № 7).

وصف خبراء أمنيون هذا الأسلوب في طريقة مثل هذه.

وpiggybacks المهاجم على شبكة SS7 الإشارات في القنوات التي يرسل علوي رسالة إرسال التوجيه معلومات للSM (SRI4SM)، لافتا إلى مشترك رقم الهاتف المعلمة هجوم A. وردا على المهاجم الشبكة المنزلية للمشترك ويرسل بعض المعلومات التقنية: IMSI (هوية المشترك الدولية) وعنوان التبديل MSC، وهو يقضي حاليا المشترك.

بعد ذلك، مهاجم برسالة إدراج المشترك البيانات (ISD) يدخل VLR قاعدة البيانات الملف الشخصي مشترك تحديث المتغيرة في ذلك عنوان نظام الفوترة لمعالجة خاصة بهم، نظم psevdobillingovoy. ثم، عندما يجعل الحزب هاجموا المكالمات الصادرة، فإنه يتحول مفتاح بدلا من نظام الفوترة الفعلي ل النظام، الذي يسمح للتوجيه التحول إلى توجيه الدعوة إلى طرف ثالث مهاجمة، التي تسيطر عليها مرة أخرى المهاجم. على هذه الدعوة مؤتمر الحزب الثالث ذاهبا من ثلاثة مشتركين، اثنان منها حقيقية (المتصل (أ) ويسمى B)، والمهاجم الثالث غير المصرح به جزءا لا يتجزأ ويمكن الاستماع إلى وسجل المحادثة.

القيادة انها تعمل. ويقول الخبراء أن تطوير شبكة SS7 الإشارات لم تبن لحماية ضد مثل هذه الآليات الهجمات. وكانت النتيجة أن هذا النظام وهكذا غطت وحمايتها من علاقات خارجية، ولكن في الواقع، لا يمكن للمهاجم ايجاد وسيلة للانضمام الى شبكة الإشارات.

بواسطة شبكة SS7، يمكنك الاتصال في أي مكان في العالم، على سبيل المثال في بلد أفريقي فقير - وستحصل على الوصول مفاتيح جميع المشغلين في روسيا والولايات المتحدة وأوروبا وبلدان أخرى. هذا الأسلوب يسمح لك الاستماع إلى أي هاتف في العالم، وحتى على الجانب الآخر من الكرة الأرضية. قامت اعتراض SMS واردة أي هاتف أيضا الابتدائية، فضلا عن تحويل الرصيد عن طريق USSD-طلب (لمزيد من التفاصيل، انظر خطاب Puzankova سيرجي وديمتري Kurbatov في القراصنة PHDays مؤتمر IV).

4. ربط كابل

وثائق إدوارد سنودن أصبح معروفا أن وكالات الاستخبارات ليست فقط "رسميا" الاستماع إلى الاتصالات الهاتفية عبر مفاتيح ولكن متصلا مباشرة إلى الأليافتسجيل كل حركة المرور تماما. هذا يتيح لك الاستماع إلى الشركات الأجنبية، الذين لا تعطي الاستماع تثبيت رسميا المعدات على التبادلات بينهما.

وربما هذا هو ممارسة نادرة إلى حد ما للتجسس الدولي. منذ PBX في روسيا وذلك في كل مكان المعدات والاستماع قيمتها، ليست هناك حاجة للاتصال الألياف. ربما ينبغي أن تطبق طريقة من هذا القبيل فقط لاعتراض والتقاط حركة المرور في الشبكات المحلية إلى البورصات المحلية. على سبيل المثال، لتسجيل الداخلي في الشركة، وإذا كانت تنفذ داخل PBX المحلي أو الصوت عبر بروتوكول الإنترنت.

5. تثبيت برامج التجسس طروادة

على مستوى الأسرة، وأسهل طريقة للاستماع إلى محادثة المستخدم على الهاتف المحمول لسكايب وغيرها من البرامج - مجرد تركيب حصان طروادة على هاتفه الذكي. وهذه الطريقة متاحة للجميع، أنها لا تتطلب صلاحيات أجهزة الاستخبارات الحكومة أو قرار المحكمة.

وكالات إنفاذ القانون في الخارج في كثير من الأحيان شراء أحصنة طروادة الخاصة التي تستخدم لا أحد يعرف 0day-الضعف في أجهزة Android و iOS لتثبيت البرامج. هذه أحصنة طروادة وتطوير وكالات إنفاذ القانون بتكليف شركات مثل المجموعة غاما (حصان طروادة FinFisher).

وكالات إنفاذ القانون الروسية لوضع حصان طروادة ليس له معنى كبير، إلا إذا كنت تريد فرصة تفعيل ميكروفون الهاتف الذكي وسجل، حتى إذا كان المستخدم يتحدث على الهاتف المحمول الهاتف. وفي حالات أخرى، مع SORM COPES التنصت. ولذلك، فإن الخدمات الخاصة الروسية لا تنفذ أحصنة طروادة بنشاط. وإنما هو أداة القراصنة المفضلة للاستخدام الرسمي.

زوجات تجسس على أزواجهن، ورجال الأعمال الذين يدرسون أنشطة المنافسين. في روسيا، ويستخدم البرنامج طروادة عادة لالتنصت نيابة عن العملاء الخاص.

يتم تثبيت طروادة على الهاتف الذكي بطرق مختلفة: من خلال تحديث البرامج وهمية من خلال رسالة بالبريد الالكتروني مع تطبيق وهمية، من خلال ثغرة أمنية في الروبوت أو في البرامج الشعبية نوع اي تيونز.

نقاط ضعف جديدة في برامج حرفيا كل يوم، وبعد ذلك ببطء قرب. على سبيل المثال، تثبيت حصان طروادة من خلال FinFisher ثغرة أمنية في برنامج iTunesأن لم يتم إغلاق أبل 2008-2011-ال. من خلال هذا الثقب يمكن تثبيتها على كمبيوتر الضحية أي برنامج من اسم شركة آبل.

ربما، على الهاتف الذكي الخاص بك تم بالفعل تعيين حصان طروادة. لا يبدو أن بطارية الهاتف الذكي تفريغها مؤخرا أسرع قليلا من المعتاد؟

6. تحديث التطبيق

بدلا من تثبيت برامج التجسس خاص المهاجم طروادة يمكن أن تفعل أكثر ذكاء: حدد التطبيق الذي قمت طوعا تثبيت على الهاتف الذكي الخاص بك، ومن ثم يعطيه سلطة كاملة في الحصول على المكالمات الهاتفية، وتسجيل المكالمات ونقل البيانات إلى جهاز تحكم عن بعد الخادم.

على سبيل المثال، قد يكون لعبة شعبية، والتي يتم توزيعها من خلال "اليسار" الدلائل تطبيقات الهاتف المتحرك. للوهلة الأولى، واللعبة المعتادة، ولكن مع وظيفة اعتراض وتسجيل المحادثات. مريحة للغاية. العضو بيديك يسمح البرنامج للذهاب عبر الإنترنت، حيث يرسل الملفات لتسجيل محادثة.

بدلا من ذلك، يمكن إضافة وظائف تطبيق ضار كترقية.

7. المحطة الأساسية المزيفة

المحطة الأساسية المزيفة وجود إشارة أقوى من BS الحقيقي. ونتيجة لهذا، فإنه تعترض حركة المرور المشترك ويسمح لك لمعالجة البيانات في الهاتف. ومن المعروف أن محطات كاذبة وتستخدم على نطاق واسع من قبل وكالات إنفاذ القانون في الخارج.

في الولايات المتحدة، ودعا نماذج شعبية BS كاذبة الرأي اللاسع.

وليس فقط وكالات إنفاذ القانون باستخدام مثل هذه الأجهزة. على سبيل المثال، ورجال الأعمال في الصين غالبا ما تستخدم وهمية BS عن البريد الالكتروني غير المرغوب كتلة للهواتف النقالة التي تقع داخل دائرة نصف قطرها مئات الامتار حولها. بشكل عام، انتاج الصين من "وهمية مائة" وضعت على تيار، بحيث المتاجر المحلية ليست مشكلة في العثور على جهاز مماثل، وتجميعها فقط على الركبة.

8. القرصنة femtocells

محطات متنقلة مصغرة الطاقة المنخفضة أن حركة اعتراض من الهواتف النقالة التي تقع ضمن نطاق - في الآونة الأخيرة، وتستخدم femtocells في بعض الشركات. هذا Femtocell من يسمح لك لتسجيل المكالمات الهاتفية جميع العاملين في الشركة، قبل إعادة توجيه المكالمات إلى المحطة الأساسية مشغلي شبكات الهاتف النقال.

وفقا لذلك، من أجل التنصت على الهاتف الذي تريد تثبيت Femtocell من الإختراق أو المشغل Femtocell من الأصلي.

9. مجمع المحمول لالتنصت عن بعد

في هذه الحالة، تثبيت هوائي الراديو بالقرب من المشترك (العمل عن بعد 500 متر). الهوائيات، وصله بجهاز الكمبيوتر، وإشارات الاتصالات الهاتفية، وبعد استخدامه اتخذت ببساطة بعيدا.

على عكس femtocells وهمية أو حصان طروادة هو لا يحتاج لمستخدم ضار للقلق بشأن ذلك للوصول الى المكان وتعيين Femtocell من ثم إزالته (أو إزالة طروادة، لا أثر القرصنة).

قدرات أجهزة الكمبيوتر الحديثة كافية لتسجيل إشارة GSM على عدد كبير من الترددات، ومن ثم كسر التشفير باستخدام الجداول قوس قزح (هنا وصف التكنولوجيا ومن المعروف من واحد ماهرا في كارستن صفر).

إذا كنت تحمل طوعا خلل عالمي تلقائيا جمع ملفا واسعة النطاق على نفسه. والسؤال الوحيد هو الذي سوف تحتاج هذا الملف. ولكن إذا لزم الأمر، وانه يمكن الحصول عليها بسهولة.