أشباح على الشبكة. 10 من أبرز الهجمات الإلكترونية في التاريخ

Miscellanea / / August 04, 2021

من اختراق حسابات النجوم إلى مهاجمة برنامج إيران النووي.

10. فندق DarkHotel. السمعة المشوهة للفنادق الفخمة ، 2007-2014

تم توزيع برنامج التجسس الخبيث ، المعروف أيضًا باسم Tapaoux ، من قبل المهاجمين"فندق دارك": شبكة تجسس إلكترونية في الفنادق الآسيوية / كاسبيرسكي ديلي من خلال فتح شبكات Wi-Fi في عدد من الفنادق المتميزة. هذه الشبكات محمية بشكل سيئ للغاية ، وهذا هو السبب في أن المتسللين تمكنوا بسهولة من تثبيت برامجهم على خوادم الفنادق.

في قناة Telegram "هاكر الحياة»فقط أفضل كتابات عن التكنولوجيا والعلاقات والرياضة والسينما وغير ذلك. يشترك!

في منطقتنا بينتيريست فقط أفضل النصوص حول العلاقات والرياضة والسينما والصحة وغير ذلك الكثير. يشترك!

على أجهزة الكمبيوتر المتصلة بشبكة Wi-Fi ، تم اقتراح تثبيت تحديث رسمي لبعض البرامج للوهلة الأولى. على سبيل المثال ، Adobe Flash أو شريط أدوات Google. هذه هي الطريقة التي كان يتم بها إخفاء الفيروس في العادة.

استخدم المتسللون أيضًا أسلوبًا فرديًا: بمجرد أن تظاهر DarkHotel بأنه ملف تورنت لتنزيل كتاب فكاهي ياباني مثير.

بعد الوصول إلى الجهاز ، عرض برنامج الفيروسات إدخال البيانات الشخصية ، على سبيل المثال ، رقم البطاقة ، عند "التحديث" ، كما عرف أيضًا كيفية قراءة ضغطات المفاتيح عند الكتابة. نتيجة لذلك ، تمكن المهاجمون من الوصول إلى أسماء المستخدمين وكلمات المرور ، بالإضافة إلى حساباته.

يقوم المتسللون عن عمد بإعداد فيروس في سلسلة فنادق قبل وصول ضيوف رفيعي المستوى من أجل الوصول إلى أجهزتهم. في الوقت نفسه ، عرف المهاجمون بالضبط المكان الذي ستعيش فيه الضحية ، وقاموا بتكوين البرنامج بحيث يصيب الجهاز الذي يحتاجونه فقط. بعد العملية ، تم حذف جميع البيانات من الخوادم.

كانت أهداف DarkHotel هي كبار مديري الشركات الكبرى ورجال الأعمال الناجحين والسياسيين والمسؤولين رفيعي المستوى. تم تنفيذ معظم عمليات الاقتحامهاكات `` الفنادق المظلمة '' تستهدف المسافرين من رجال الأعمال: تقرير / أخبار إن بي سي في اليابان والصين وروسيا وكوريا. بعد تلقي معلومات سرية ، قام المتسللون ، على ما يبدو ، بابتزاز ضحاياهم ، مهددين بنشر معلومات سرية. تم استخدام المعلومات المسروقة أيضًا للبحث عن أهداف جديدة وتنظيم الهجمات التالية.

لا يزال من غير المعروف من يقف وراء هذه الجرائم الإلكترونية.

9. ميراي. صعود الأجهزة الذكية 2016

جنبا إلى جنب مع ازدهار مختلف الأجهزةالمتصلة بالإنترنت - أجهزة التوجيه ، والمنازل الذكية ، وسجلات النقد عبر الإنترنت ، وأنظمة المراقبة بالفيديو أو وحدات التحكم في الألعاب - هناك أيضًا فرص جديدة لمجرمي الإنترنت. عادة ما تكون مثل هذه الأجهزة محمية بشكل سيئ ، لذلك يمكن أن تصاب بسهولة عن طريق الروبوتات. بمساعدتها ، يخلق المتسللونما هو الهجوم السيبراني؟ / سيسكو شبكات من أجهزة الكمبيوتر والأجهزة الأخرى المخترقة ، والتي يتم التحكم فيها بعد ذلك دون علم أصحابها.

نتيجة لذلك ، يمكن للأجهزة المصابة بشبكات الروبوت أن تنشر الفيروس وتهاجم الأهداف التي حددها المتسللون. على سبيل المثال ، لإرباك الخادم بالطلبات بحيث لا يكون قادرًا على معالجة الطلبات ، فسيتم فقد الاتصال به. وهذا ما يسمى هجوم DDoS.

أصبحت الروبوتات التي تحمل الاسم الرنان Mirai ("المستقبل" من اليابانية) مشهورة بشكل خاص. على مر السنين ، أصابت مئات الآلاف من أجهزة التوجيه المتصلة بالشبكة وكاميرات المراقبة وأجهزة فك التشفير وغيرها من المعدات التي لم يكلف مستخدموها عناء تغيير كلمات مرور المصنع الخاصة بهم.

دخل الفيروس إلى الأجهزة من خلال اختيار بسيط لمفتاح.

وفي أكتوبر 2016 ، تلقى هذا الأسطول بأكملهك. Kochetkova. ماذا حدث لـ Twitter و PayPal و Amazon والخدمات الأمريكية الأخرى / Kaspersky Daily إشارة لملء المكالمات من المزود أسماء المجال دين. أدى ذلك إلى تراجع PayPal و Twitter و Netflix و Spotify و PlayStation عبر الإنترنت و SoundCloud و The New York Times و CNN وحوالي 80 شركة أخرى لمستخدمي Dyn.

وأعلنت جماعتا القرصنة New World Hackers و RedCult مسؤوليتها عن الهجوم. لم يطرحوا أي متطلبات ، لكن إجمالي الضرر الناجم عن تعطل الخدمات عبر الإنترنت بلغ حوالي 110 مليون دولار.

كان من الممكن محاربة ميراي من خلال إعادة توزيع حركة المرور وإعادة تشغيل المكونات الفردية لنظام Dyn. ومع ذلك ، فإن ما حدث يثير تساؤلات حول أمان الأجهزة الذكية ، والتي يمكن أن تمثل ما يقرب من نصف سعة جميع شبكات الروبوت.

8. تسريبات فاضحة لبيانات شخصية لمشاهير من iCloud و Twitter 2014 و 2020

تسبب البرقوق في صدى حقيقي.

iCloud

يمكن لمجرمي الإنترنت الحصول على بيانات المستخدمين الشخصية عن طريق إرسال رسائل احتيالية رسائل. على سبيل المثال ، الرسائل القصيرة التي تتنكر في شكل تحذيرات من خدمة الأمن. يتم إخبار المستخدم أنه يُزعم أنه يحاول الدخول إلى ملفه الشخصي. يقدم الدعم الفني المزيف اتباع رابط يؤدي بالفعل إلى موقع المهاجمين وملء استبيان باسم مستخدم وكلمة مرور لحماية البيانات الشخصية. بعد الاستيلاء على معلومات شخص ساذج ، يتمكن المحتالون من الوصول إلى الحساب.

في عام 2014 ، بهذه الطريقة ، تمكن المتسللون منج. آرثر. اختراق المشاهير العاري: يركز خبراء الأمن على نظرية النسخ الاحتياطي على iCloud / الحارس اختراق iCloud لعدد من المشاهير وإتاحة بياناتهم الشخصية مجانًا. لم يكن الصرف واسع النطاق بقدر الصوت. على سبيل المثال ، تم نشر الصور الشخصية للمشاهير ، بما في ذلك الصور الحارة للغاية ، على الإنترنت. في المجموع ، سُرقت حوالي 500 صورة. علاوة على ذلك ، من الممكن ألا يتم نشرها كلها.

عانى كيم كارداشيان ، أفريل لافين ، كيت أبتون ، أمبر هيرد ، جينيفر لورانس ، كيرستن دونست ، ريهانا ، سكارليت جوهانسون ، وينونا رايدر وآخرين من الاختراق.

في غضون أربع سنوات بعد القرصنة تم العثور على خمسة واعتقلواحكم على مدرس سابق في هانوفر في قضية قرصنة صور عارية "Celebgate" / WTVR المتسللين من الولايات المتحدة المتورطين في ذلك. تلقى أربعة منهم ما بين ثمانية و 34 شهرًا في السجن ، وتمكن واحد من الفرار بغرامة قدرها 5700 دولار.

تويتر

في يوليو 2020 ، تم توزيعهمTwitter Hack / Twitter Support Thread مستخدمي Twitter المشهورين. أحد اللصوص مقتنع موظف شبكة اجتماعية يعمل في قسم تكنولوجيا المعلومات. هذه هي الطريقة التي حصل بها المتسللون على الوصول إلى الحسابات المطلوبة. ثم قاموا بنشر منشورات هناك مع مكالمة لدعم Bitcoin وإرسال الأموال إلى محفظة التشفير المحددة. من هناك ، كان من المفترض إعادة الأموال ضعف المبلغ.

وقعت العديد من الشخصيات الشهيرة ضحايا مرة أخرى: بيل جيتس ، وإيلون موسك ، وجيف بيزوس ، وباراك أوباما ، وغيرهم من المشاهير الأمريكيين.

أيضا ، بعض الشركات حسابات - على سبيل المثال ، Apple و Uber. في المجموع ، تأثر حوالي 50 ملفًا شخصيًا.

كان على الشبكات الاجتماعية حظر الحسابات المخترقة مؤقتًا وحذف المنشورات الاحتيالية. ومع ذلك ، تمكن المهاجمون من جمع جائزة كبرى جيدة في عملية الاحتيال هذه. في غضون ساعات قليلة ، أرسل حوالي 300 مستخدم أكثر منE. بيرنبوم ، آي. لابوسكي ، ت. كرازيت. استولى المتسللون على Twitter بعد "هجوم هندسة اجتماعية منسق" على الموظفين / البروتوكول 110 ألف دولار.

تبين أن اللصوصبيان من وكيل مكتب التحقيقات الفدرالي سان فرانسيسكو المساعد الخاص المسؤول سانجاي فيرماني حول الاعتقالات في Twitter Cyber Attack / FBI San Francisco ثلاثة شبان وفتاة تتراوح أعمارهم بين 17 و 22 عامًا من الولايات المتحدة الأمريكية والمملكة المتحدة. تمكن أصغرهم ، جراهام كلارك ، من التنكر كموظف في تويتر. الآن الشباب ينتظرون المحاكمة.

7. GhostNet. الصين ضد جوجل ، المدافعون عن حقوق الإنسان والدالاي لاما ، 2007-2009

لا يتم تنفيذ الهجمات الإلكترونية والتجسس الإلكتروني من قبل مجموعات القراصنة فقط ، ولكن أيضًا من قبل دول بأكملها. وهكذا ، شعرت جوجل بالقوة الكاملة للمتسللين في خدمة الصين.

في عام 2009 ، اكتشفت الشركة أنها كانت توزع برامج تجسس باستخدام خادمها في الصين لمدة عامين. تسللتج. يزيل العلامة. نظام تجسس واسع ينهب أجهزة الكمبيوتر في 103 دولة / نيويورك تايمز ما لا يقل عن 1،295 جهاز كمبيوتر في الشركات الحكومية والخاصة في 103 دولة.

وتأثرت الموارد ، من وزارات الخارجية وحلف شمال الأطلسي إلى ملاجئ الدالاي لاما. أيضًا ، ألحقت GhostNet أضرارًا بأكثر من 200 شركة أمريكية.

بمساعدة الفيروس ، راقبت الصين حكومات جنوب وجنوب شرق آسيا ، وكذلك المنشقين الصينيين ونشطاء حقوق الإنسان. يمكن للبرنامج ، على سبيل المثال ، تنشيط الكاميرات والميكروفونات الخاصة بالكمبيوتر من أجل التنصت على ما يقال في الجوار. أيضًا ، بمساعدتها ، سرق المتسللون الصينيون الكود المصدري لخوادم الشركات الفردية. على الأرجح ، كان مطلوبًا لإنشاء موارد مماثلة خاصة بهم.

لعب اكتشاف GhostNet دورًا كبيرًا في حقيقة أن Google أغلقت أعمالها في الصين ، ولم تصمد في المملكة الوسطى لمدة خمس سنوات.

6. ستوكسنت. إسرائيل والولايات المتحدة ضد إيران ، 2009-2010

عادةً ما تتطلب الهجمات الإلكترونية من الضحية أن تكون متصلاً بالإنترنت. ومع ذلك ، من أجل نشر البرامج الضارة حتى بين أجهزة الكمبيوتر التي ليس لديها وصول إلى الإنترنت ، يمكن للمهاجمين إصابة محركات أقراص فلاش USB.

تم استخدام هذه التقنية بشكل فعال للغاية من قبل الخدمات الخاصة للولايات المتحدة وإسرائيل ، الذين أرادوا إبطاء البرنامج الإيراني للإنشاء أسلحة نووية. ومع ذلك ، تم عزل مرافق الصناعة النووية في البلاد عن شبكة الويب العالمية ، الأمر الذي يتطلب نهجًا أصليًا.

التحضير للعملية كان غير مسبوق. طور المتسللون فيروسًا معقدًا معقدًا يسمى Stuxnet يعمل لغرض محدد. هاجمت فقط برامج سيمنز الصناعية. بعد ذلك تم اختبار الفيروسدبليو. ج. برود ، ج. ماركوف ، د. E. سانجر. تجربة إسرائيلية على دودة وصفت بأنها حاسمة في تأخير إيران النووي / نيويورك تايمز على تقنية مماثلة في مدينة ديمونا الإسرائيلية المغلقة.

الضحايا الخمس الأوائل (الشركات الإيرانية العاملة في الصناعة النووية) كانواStuxnet: ابدأ / كاسبيرسكي ديلي تم اختيارها بعناية. من خلال خوادمهم ، تمكن الأمريكيون من توزيع Stuxnet ، التي جلبها العلماء النوويون أنفسهم إلى معدات سرية عبر محركات أقراص فلاش.

أدى الاقتحام إلى حقيقة أن أجهزة الطرد المركزي ، التي ساعدها العلماء النوويون الإيرانيون في تخصيب اليورانيوم ، بدأت في الدوران بسرعة كبيرة وتفشل. في الوقت نفسه ، كان البرنامج الخبيث قادرًا على محاكاة قراءات التشغيل العادية حتى لا يلاحظ المتخصصون الفشل. وهكذا ، تم إيقاف تشغيل حوالي ألف منشأة - خمس هذه الأجهزة في البلاد ، وتباطأ تطوير البرنامج النووي الإيراني وإعادته لعدة سنوات. لذلك ، تعتبر قصة Stuxnet أكبر وأنجح تخريب إلكتروني.

لم يؤد الفيروس المهمة التي تم إنشاؤه من أجلها فحسب ، بل انتشر أيضًا بين مئات الآلاف من أجهزة الكمبيوتر ، على الرغم من أنه لم يتسبب في ضرر كبير لها. تم تحديد الأصل الحقيقي لـ Stuxnet بعد عامين فقط بعد فحص 2000 ملف مصاب.

5. بلو ليكس. أكبر سرقة بيانات من وكالات الأمن الأمريكية ، 2020

كانت وكالات الاستخبارات الأمريكية نفسها عرضة لهجمات القراصنة الإلكترونية. علاوة على ذلك ، أظهر المجرمون أنه يمكنهم أيضًا استخدام مخططات الماكرة. على سبيل المثال ، لم يدخل المهاجمون الأنظمة الحكومية ، لكنهم اخترقوا شركة لتطوير الويب Netsential ، التي زودت الوكالات الفيدرالية والمحلية بقدرات المشاركة الفنية معلومة.

نتيجة لذلك ، تمكن المتسللون من المجموعة المجهولة من القيام بذلكأ. جرينبيرج. موجز هاك: سرق مجهول وسرّب مجموعة من وثائق الشرطة / السلكية سرقة أكثر من مليون ملف من وكالات إنفاذ القانون والاستخبارات الأمريكية: 269 جيجا بايت فقط من المعلومات. نشر المهاجمون هذه البيانات على موقع DDoSecrets. تم إتاحة مقاطع الفيديو والصوت ورسائل البريد الإلكتروني والمذكرات والبيانات المالية والخطط ووثائق الاستخبارات للجمهور.

على الرغم من عدم وجود معلومات أو بيانات سرية حول انتهاك القانون من قبل ضباط إنفاذ القانون أنفسهم ، إلا أن العديد من المعلومات كانت فاضحة إلى حد ما. على سبيل المثال ، أصبح معروفًا أن الأجهزة الخاصة كانت تراقب النشطاء حركة حياة السود مهمة. بدأ المتحمسون في تحليل الملفات المدمجة ثم نشرها تحت علامة التصنيف #blueleaks.

على الرغم من الفحوصات الأولية التي أجرتها DDoSecrets ، تم العثور أيضًا على بيانات سرية بين الملفات المسربة. على سبيل المثال ، معلومات عن المشتبه بهم وضحايا الجرائم وأرقام الحسابات المصرفية.

بناءً على طلب الولايات المتحدة ، تم حظر خادم DDoSecrets مع بيانات BlueLeaks في ألمانيا. تم فتح قضية جنائية ضد Anonymous ، لكن لا يوجد مشتبه فيهم أو متهمون محددون حتى الآن.

4. هجوم على خوادم الحزب الديمقراطي للولايات المتحدة ، 2016

بسبب المواجهة بين هيلاري كلينتون ودونالد ترامب ، كانت الانتخابات الرئاسية الأمريكية لعام 2016 فضيحة منذ البداية. وبلغت ذروتها بهجوم إلكتروني على موارد الحزب الديمقراطي ، أحد القوتين السياسيتين الرئيسيتين في البلاد.

تمكن المتسللون من تثبيت برنامج على خوادم الديمقراطيين يمكنهم من خلاله إدارة المعلومات والتجسس على المستخدمين. بعد، بعدما عمليات الاختطاف أخفى المهاجمون كل الآثار وراءهم.

المعلومات الواردة ، وهي 30 ألف رسالة بريد إلكتروني ، تم تسليمها إلى ويكيليكس من قبل قراصنةهيلاري كلينتون البريد الإلكتروني / ويكيليكس. سبعة آلاف ونصف رسالة من هيلاري كلينتون أصبحت من أهم التسريبات. لم يعثروا على بيانات شخصية لأعضاء الحزب ومعلومات عن الرعاة فحسب ، بل عثروا أيضًا على وثائق سرية. اتضح أن كلينتون ، المرشحة للرئاسة وكبير السياسيين ذوي الخبرة ، أرسلت وتلقيت معلومات سرية عبر صندوق بريد شخصي.

نتيجة لذلك ، فقدت كلينتون مصداقيتها وخسرت الانتخابات أمام ترامب.

لا يزال من غير المعروف على وجه اليقين من يقف وراء الهجوم ، لكن السياسيين الأمريكيين يتهمون باستمرار القراصنة الروس من مجموعات Cozy Bear و Fancy Bear بهذا. لقد شاركوا ، بحسب المؤسسة الأمريكية ، سابقًا في اختراق موارد السياسيين الأجانب.

3. اختراق وكالة ناسا ووزارة الدفاع الأمريكية من قبل مراهق يبلغ من العمر 15 عامًا ، 1999

كان جوناثان جيمس ، وهو مراهق من ميامي ، شغوفًا بالفضاء وكان يعرف نظام التشغيل Unix ولغة البرمجة C مثل ظهر يده. من أجل المتعة ، بحث الصبي عن نقاط الضعف في موارد وزارة الدفاع الأمريكية ووجدهاك. بولسن. انتحار مراهق سابق مرتبط بمسبار TJX / WIRED معهم.

تمكن المراهق من تثبيت برنامج تجسس على خادم أحد الأقسام لاعتراض المراسلات الرسمية. وقد أتاح ذلك الوصول المجاني إلى كلمات المرور والبيانات الشخصية لموظفي الإدارات المختلفة.

تمكن جوناثان أيضًا من سرقة الشفرة التي تستخدمها ناسا للحفاظ على نظام دعم الحياة قيد التشغيل ISS. وبسبب هذا ، تأخر العمل في المشروع لمدة ثلاثة أسابيع. قدرت تكلفة البرنامج المسروق بـ 1.7 مليون دولار.

في عام 2000 ، تم القبض على الصبي وحكم عليه بالسجن ستة أشهر من الإقامة الجبرية. بعد تسع سنوات ، كان جوناثان جيمس مشتبهًا في مشاركته في هجوم متسلل على TJX و DSW و OfficeMax. وبعد الاستجواب أطلق النار على نفسه قائلا في رسالة انتحار إنه بريء لكنه لا يؤمن بالعدالة.

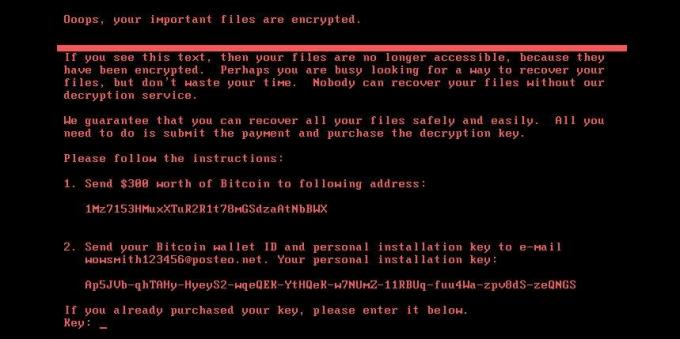

2. أريدك. وباء تشفير البيانات 2017

يعد تشفير البيانات أحد أكثر أنواع البرامج الضارة غير السارة. يصيبون جهاز الكمبيوتر الخاص بك ويقومون بتشفير الملفات عليه ، وتغيير نوعها وجعلها غير قابلة للقراءة. بعد ذلك ، تعرض هذه الفيروسات لافتة على سطح المكتب مع طلب للدفع فداء لفتح الجهاز ، عادةً بالعملة المشفرة.

في عام 2017 ، اجتاح الإنترنت وباء حقيقي لملفات wcry. هذا هو المكان الذي يأتي منه اسم برنامج الفدية - WannaCry. للإصابة ، استخدم الفيروس ثغرة Windows على الأجهزة التي تعمل بنظام تشغيل لم يتم تحديثه بعد. ثم أصبحت الأجهزة المصابة نفسها أرضًا خصبة لتكاثر الفيروس ونشرته على الويب.

اكتشف WannaCry لأول مرة في إسبانيا ، في غضون أربعة أيامأ. هيرن. WannaCry ، و Petya ، و NotPetya: كيف وصلت برامج الفدية إلى وقت كبير في عام 2017 / الحارس 200 ألف جهاز كمبيوتر في 150 دولة. هاجم البرنامج أيضًا أجهزة الصراف الآلي وآلات بيع التذاكر والمشروبات والطعام أو لوحات المعلومات التي تعمل على Windows والمتصلة بالإنترنت. كما أثر الفيروس على المعدات في بعض المستشفيات والمصانع.

يُعتقد أن مبتكري WannaCry كانوا في الأصل على وشك إصابة جميع أجهزة Windows في العالم ، لكنهم لم يتمكنوا من إنهاء كتابة الكود ، مما أدى إلى إطلاق فيروس على الإنترنت عن طريق الخطأ.

بعد الإصابة ، طلب مبتكرو البرنامج الخبيث 300 دولار من صاحب الجهاز ، وبعد ذلك ، عندما كانت الشهية تزداد ، 600 دولار لكل منهما. تم تخويف المستخدمين أيضًا من خلال "الإعداد على العداد": من المفترض أن يزداد المبلغ خلال ثلاثة أيام ، وفي غضون سبعة أيام ، سيكون من المستحيل فك تشفير الملفات. في الواقع ، كان من المستحيل إعادة البيانات إلى حالتها الأصلية بأي حال من الأحوال.

هزم الباحث WannaCry ماركوس هتشينز. لاحظ أنه قبل الإصابة ، كان البرنامج يرسل طلبًا إلى مجال غير موجود. بعد تسجيله توقف انتشار الفيروس. على ما يبدو ، هذه هي الطريقة التي قصد بها منشئو المحتوى إيقاف برنامج الفدية إذا خرج عن نطاق السيطرة.

تبين أن الهجوم هو أحد أكبر الهجمات في التاريخ. وفقا لبعض التقارير ، تسببتRansomware WannaCry: كل ما تريد معرفته / كاسبيرسكي 4 مليارات دولار من الأضرار. إنشاء WannaCry مرتبط بمجموعة القراصنة Lazarus Group. لكن لم يتم تحديد مذنب محدد.

1. NotPetya / ExPetr. أكبر ضرر من تصرفات الهاكرز 2016-2017

أحد أقارب WannaCry هو أحد برامج الفدية الأخرى المعروفة بأسماء روسية مريبة: Petya و Petya. أ ، بيتيا. د ، طروادة. فدية. Petya ، PetrWrap ، NotPetya ، ExPetr. كما انتشر عبر الويب وقام بتشفير بيانات مستخدمي الويندوز ، ودفع فدية قدرها 300 دولار بالعملة المشفرة لم يحفظ الملفات بأي شكل من الأشكال.

تم استهداف Petya ، على عكس WannaCry ، على وجه التحديد للشركات ، لذلك تبين أن عواقب الهجوم كانت أكبر بكثير ، على الرغم من وجود عدد أقل من الأجهزة المصابة. تمكن المهاجمون من السيطرة على خادم البرامج المالية MeDoc. من هناك ، بدأوا في نشر الفيروس تحت ستار التحديث. يبدو أن العدوى الجماعية قد نشأت من أوكرانيا ، والتي تسببت فيها البرامج الضارة بأكبر قدر من الضرر.

نتيجة لذلك ، تأثرت مجموعة واسعة من الشركات حول العالم بالفيروس. على سبيل المثال ، في أستراليا كان هناكهجوم Petya الإلكتروني: ضرب مصنع Cadbury مع انتشار برامج الفدية إلى الشركات الأسترالية / The Guardian خرج إنتاج الشوكولاتة في أوكرانيالكن. لينيك. ماذا فعلت ، Petya / Gazeta.ru كانت سجلات النقد معطلة ، وفي روسياأوقفت شركة الرحلات السياحية "Anex" المبيعات بسبب الهجوم الإلكتروني / Fontanka.ru عمل منظم الرحلات. كما عانت بعض الشركات الكبيرة ، مثل Rosneft و Maersk و Mondelez ، من خسائر. كان من الممكن أن يكون للهجوم عواقب أكثر خطورة. لذلك ، ضرب ExPetrبسبب الهجمات الإلكترونية ، تم نقل مراقبة محطة تشيرنوبيل للطاقة النووية إلى الوضع اليدوي / ريا نوفوستي حتى على البنية التحتية لرصد الوضع في تشيرنوبيل.

بلغ إجمالي الضرر الناجم عن القرصنةما الذي يمكن أن نتعلمه من "الهجوم السيبراني الأكثر تدميراً" في التاريخ؟ / سي بي سي نيوز أكثر من 10 مليارات دولار. أكثر من أي هجوم إلكتروني آخر. اتهمت السلطات الأمريكيةاتهام ستة من ضباط GRU الروس فيما يتعلق بالنشر العالمي للبرامج الضارة المدمرة وغيرها من الإجراءات التخريبية في الفضاء الإلكتروني / وزارة العدل الأمريكية في إنشاء مجموعة "Petit" مجموعة Sandworm ، والتي تُعرف أيضًا باسم Telebots و Voodoo Bear و Iron Viking و BlackEnergy. وبحسب محامين أميركيين ، فهي تتألف من ضباط مخابرات روس.

اقرأ أيضا👨💻🔓🤑

- التعدين الأسود: كيفية كسب المال من خلال أجهزة كمبيوتر الآخرين

- 14 فيلمًا رائعًا بشكل لا يصدق عن المبرمجين والمتسللين

- كيف يقوم محترفو الأمن بحماية المعلومات الشخصية

- الاحتيال عبر الإنترنت: كيف يمكن خداعك على وسائل التواصل الاجتماعي

يتحدث العلماء عن العشرات من أعراض COVID-19 التي يمكن أن تستمر لأكثر من 6 أشهر

قام العلماء بتسمية الأعراض المميزة لسلالة دلتا لفيروس كورونا. إنها مختلفة عن COVID-19 المعتاد