11 علامات من القرصنة جهاز الكمبيوتر الخاص بك أو الهاتف الذكي

تكنولوجيا / / December 19, 2019

1. نظام الخصم غير المبررة

الشيء الأول الذي قد تجعلك تفكر في عملية سطو ممكن - هو الانسحاب المفاجئ للأموال التي لديك أي علاقة. هذا هو إشارة واضحة إلى أن المحتالين يمكن الحصول على معلومات عن بطاقتك أو "اختطفت" حساب واحد من خدمات الدفع التي تستخدمها أنت.

إذا كانت الأموال رصيدك دائما في متناول اليد، ستلاحظ نشاط مشبوه بسرعة. إذا كنت نادرا ما تحقق النتيجة وكنت لا حتى إشعار المتصل عبر الرسائل القصيرة أو البريد الإلكتروني، وحان الوقت للقيام بذلك.

رسائل مع رموز لتأكيد عمليات الشراء، والتي، بطبيعة الحال، لم يرتكبها، وتجاهل، أيضا، ليست بأي حال من المستحيل. بغض النظر عن ما إذا كان المرسل معروفا لك أو لا، يجب عليك فورا منع بطاقة ويذهب إلى البنك.

2. تباطؤ عملية الجهاز

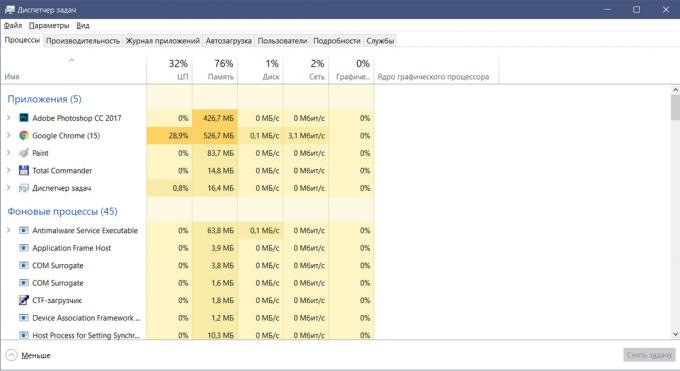

العمل على التسلل الى جهاز الكمبيوتر الخاص بك أو البرامج الضارة الهاتف الذكي قد تتطلب قوة الحوسبة عالية. لذلك، إذا لاحظت وجود انخفاض في الأداء، وهو كبير، وغير متوقع على المدى الطويل - يجب أن تحقق فورا الجهاز بحثا عن الفيروسات والحد من هذه الفترة أي شبكة النشاط. إذا تم العثور على تهديد، وربما يتباطأ السبب يكمن في مكان آخر.

3. تعطيل أو انقطاع في عمل برنامج الأمان

إذا تسللت البرمجيات الخبيثة في وكان لديها الوقت لتنمو الجذور، فمن الممكن أنه سيحاول إيقاف أو عزل جميع سبل الانتصاف الخطرة لذلك. السبب في دق ناقوس الخطر - تعطيل غير الطوعي الحماية من الفيروسات أو عدم القدرة على إطلاق مسح جهاز الكمبيوتر عند الطلب. تجنب مثل هذا الوضع سيسمح التحديث المستمر لقواعد بيانات مكافحة الفيروسات وتحميل التطبيقات فقط من مصادر موثوقة.

4. تغيير البرامج أو إعدادات المتصفح دون مشاركتكم

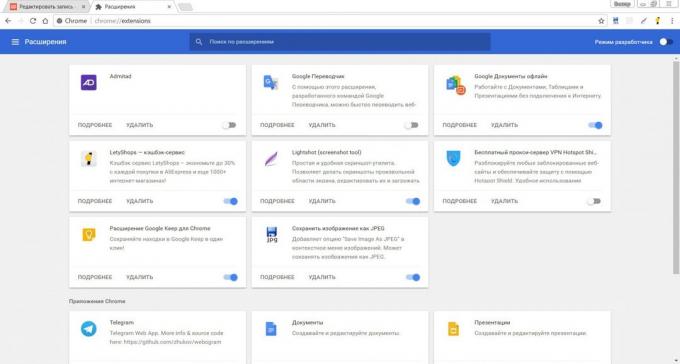

إذا حماية جهازك غاب برنامج خبيث واحد على الأقل، ثم سرعان ما يمكن أن تصبح أكبر من ذلك بكثير. راسخة على التهديدات PC يمكن بدء تحميل أدوات الخبيثة الإضافية التي يمكن تقديمها كبرنامج إضافي ويستند إلى مستعرض ملحقات.

تحقق ما هو برنامج نشط في وقت جهاز الكمبيوتر الخاص بك، يمكنك استخدام "إدارة المهام" على ويندوز (السبب تركيبة المفاتيح على Ctrl + Alt + ديل) و "نظام مراقبة" على ماك (انظر قائمة "أدوات" أو "البرنامج"). تحتاج إلى فتح قائمة بجميع الملحقات وبطريقة مشابهة للتحقق في المتصفح المثبت، وسوف تبدأ تلقائيا.

5. زيادة عدد النوافذ المنبثقة

من خلال المتصفح، وبعض التطبيقات الخبيثة الأخرى يمكن أن قصف لكم مع النوافذ المنبثقة على ضرورة إجراء مسح جهاز الكمبيوتر أو اختبار اعتماد تسجيل الدخول. هذه النوافذ في كثير من الأحيان تبدو صحيحة تماما ولا تثير الشكوك، ولكن إذا كانت بدأت تظهر بشكل متكرر أكثر من أي وقت مضى، هو مناسبة للتفكير.

الآن المتصفحات الحديثة وأنظمة التشغيل عموما القيام بعمل ممتاز مع vsplyvashkami مزعج، ولكن احتمال أن البادئ من المعرض نافذة أو لافتة التالي هو للوصول الى البرامج الضارة PC، بعد هناك.

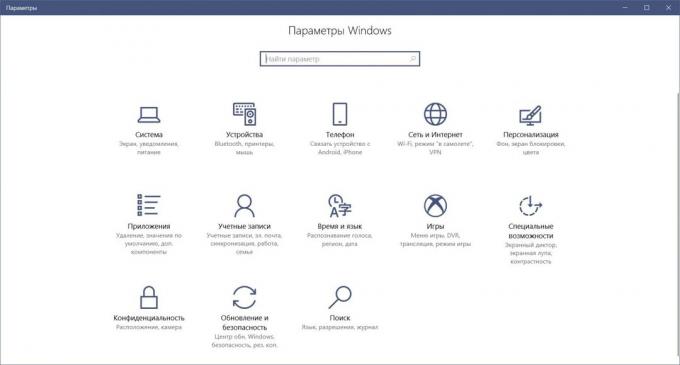

6. التغييرات في إعدادات النظام

التطبيقات الخبيثة قد تغير تماما، وإعدادات النظام. والمثال الكلاسيكي - هذا التغيير الصفحة الرئيسية للمتصفح أو محرك البحث. رؤية صفحة جديدة تماما ومازال مشكوك فيه تماما عند تحميل نفس كروم أو فايرفوكس، ونحن نتابع الروابط على ذلك، بطبيعة الحال، فإنه ليس من الضروري.

خاصة تراقب عن كثب لطلبات لتغيير إعدادات النظام، وإصدار تصاريح لبرامج جديدة. وهذا الأخير مهم جدا في حالة من الهواتف الذكية، حيث، على ما يبدو، والتطبيقات الابتدائية قد تتطلب لائحة حقوق الوصول في أحشاء الأداة.

7. غير المنضبط آخر جهاز

إذا كنت تشعر في بعض الأحيان أن جهاز الكمبيوتر أو الهاتف الذكي يعيش حياته الخاصة، فمن المرجح أن تكون شخص يدير عن بعد. ويتم ذلك من خلال تطبيق مستتر التي يمكن تنزيلها مع المحتوى تحميلها حديثا.

يمكن تتبع هذا الوصول عن بعد على الجهاز الخروج القسري من وضع السكون، نشاط القرص الثابت في لحظة مفاجئة من أجهزة الكمبيوتر الخمول وحتى في عفوية حركة مؤشر الماوس. الخارقة لحسن الحظ، في السنوات الأخيرة حتى قحة نادرة للغاية، خاصة إذا كنت تستخدم البرامج المرخصة فقط.

8. اغلاق المفاجئ وإعادة تشغيل

وبالإضافة إلى النشاط في النظام، قد يتسبب البرامج الضارة الاغلاق المفاجئ أو إعادة تشغيل الجهاز. وهذا قد يتكلم جيدا للسيطرة جزئية على أجهزة الكمبيوتر الشخصية ومحاولات لزعزعة استقرار النظام.

ذعر هنا لا يكلف سوى عندما كان هذا الانفصال والشروط المتكرر لذلك لا: لا تفرط في أجهزة الكمبيوتر تطالب الألعاب والسيطرة التدفئة. في هذه الحالات، ومرة أخرى، انها تستحق التدقيق العمليات النشطة في "إدارة المهام" وعلى وجه الخصوص التشغيل التلقائي.

9. إرسال الرسائل دون علمك

في حالة الوصول إلى المهاجمين البريد الخاص بك في محاولة لنشر مخالبها إلى أقصى حد ممكن. البريد الالكتروني غير المرغوب نيابة عنك - أول شيء يجب أن تولي اهتماما. تحقق يوميا ليس فقط البريد الجديد، ولكن مجلد الرسائل المرسلة أيضا. لاحظوا شيئا مريبا، عجلة من أمره لتغيير كلمة المرور على هذا الحساب، ونفعل ما هو أفضل حتى من خلال جهاز آخر.

10. نشاط مشبوه على الانترنت

هل يمكن أن تصبح مصدرا من البريد المزعج ليس فقط في البريد الإلكتروني، ولكن أيضا في الشبكات الاجتماعية. وعادة ما تكون واحدة إرسال رسائل المهاجمين لا تقتصر. إذا كان كذلك، على سبيل المثال، تويتر، حساب اختراق يمكن أن يقول الكثير من الاشتراكات وتعليقات جديدة تحت بند الوظائف كاذبة. والمشكلة هي أن كل هذا يمكن العثور عليها إلا بعد مرور بعض الوقت أن حسابك قد استخدمت بالفعل إلى أقصى حد.

لحماية نفسك من هذا لا يمكن تحقيقه إلا من خلال اليقظة، وهذا هو، والتحقق الدوري من الأنشطة الرئيسية في كل شبكة. في حالة الكشف عن الرسائل المشبوهة والتعليقات التي لا يمكن حتى ترك في حالة سكر، تأكد من تغيير كلمة المرور باستخدام هذا للأجهزة الأخرى.

11. الحرمان من الوصول إلى حساباتك

إذا كان الترخيص في أي من خدمات كلمة المرور الافتراضية جاء فجأة، فمن المرجح أن المهاجم الذي ينال الوصول إلى حسابك، وتمكنت من تغييره. في حالة أنه ليس من الضروري للذعر مع خدمة كبيرة أو شبكة اجتماعية. يمكنك المساعدة في استعادة شكل وتغيير كلمة المرور عن طريق البريد أو نداء مباشرا إلى دعم فني.

لزيادة مستوى الحماية لجميع حساباتك والشبكات الاجتماعية، فمن الضروري استخدام اثنين عامل التوثيق.

يؤدي

حتى لو كنت تعتقد أن الخطر قد مرت وكانت بيانات الحسابات لم تتأثر، لتكون آمنة، وبالتأكيد يستحق كل هذا العناء. مرة أخرى، أذكر أن يجعل دائما معنى لتحديثها دوريا كلمات السر لحساباتهم، خاصة إذا تم استخدام نفس كلمة المرور في خدمات متعددة.

إذا كان أي من الحساب عبر الإنترنت بعد تم اختراق، إبلاغ عن ذلك فورا إلى الدعم. حتى إذا كان يمكنك استعادة بسهولة الوصول إلى ذلك لا يزال يستحق كل هذا العناء، لأنك لا تعرف من أين كان "مسروقة" حساب وقت الاستخدام.

على جهاز الكمبيوتر، تأكد من تثبيت قواعد بيانات مكافحة الفيروسات يمكن الاعتماد عليها مع طازجة أو على الأقل تحقق منهجي النظام مع خيارات المحمولة الخفيفة. إذا كان لسبب على جهاز الكمبيوتر المصاب إلى تثبيت أو تشغيل فشل مثل هذه البرامج، تحتاج إلى تحميل البرنامج من خلال جهاز آخر ومن ثم محاولة نسخ.

ومن الممكن أن يكون قد تحتاج لإعادة النظام للحصول على الشفاء التام. في هذه الحالة، تحتاج إلى رعاية دعم البيانات الهامة بالنسبة لك. صالح أصبح من الممكن الآن أن تفعل على أي جهاز، بغض النظر عن نظام التشغيل.